Fiddler (fork de FiddlerCap) est un proxy HTTP (ajouté aux navigateurs web) permettant d’intercepter, d’analyser et même de modifier à la volée toutes les requêtes et échanges entre un PC et un serveur Web.

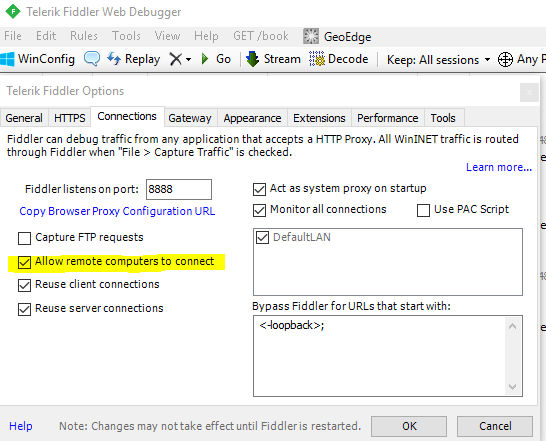

C’est l’outil qui a été utilisé pour permettre de détourner la protection de la Nintendo Switch et accéder à Youtube. Cela fonctionne d’ailleurs avec tout appareil passant par un accès Wifi où une demande d’autorisation peut-être demandé (qui passe par le navigateur web).

Il permet de récupérer les GET et POST effectués par son navigateur WEB, dans le cas où vous avez un doute sur une page. Vous pouvez surveiller le trafic HTTP depuis votre smartphone.

Il peut ainsi vous permettre d’améliorer votre site web quant à ses lourdeurs, hébergement, …

Il peut ainsi vous permettre d’améliorer votre site web quant à ses lourdeurs, hébergement, …

Bien sûr, vous connaissez les serveurs proxy si vous en avez déjà employé pour accéder à des sites Web basés dans des pays autres que le vôtre.

L’application dispose de nombreux outils :

- filtrage,

- déboguer

- édition de script de modification de valeurs à la volée,

- statistiques,

- conversion des données au format hexadécimal, construction et envoi de requêtes,

- analyse des formulaires,

- visualiser le temps de connexions aux pages, de voir le poids total des pages

- modification des données en cache,

- SyntaxView Inspector : mettre en évidence HTML, JavaScript, CSS, XML et d’ autres formats web.

- composer ses propres requêtes HTTP à exécuter par Fiddler. C’est un excellent outil pour expérimenter des requêtes HTTP SOAP au service Web Blackbaud AppFx (AppFxWebService.asmx).

- etc.

Des extensions sont possibles:

- Show Image Bloat: scanne les GIF JPEG et PNG pour détecter les métadonnées intégrées inutiles alourdissant le site

- Compressibility : permet de trouver facilement les possibilités d’économies de compression sur l’ ensemble de votre site

- Traffic Differ: permet de comparer deux profils de trafic

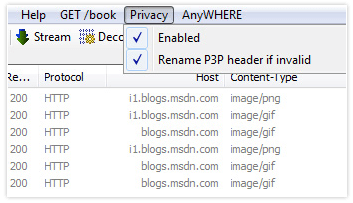

- Privacy scanner: (41kb) cookies et codes de couleurs basés sur les en-têtes P3P.

- PDF View: aperçu des fichiers PDF

- JavaScript Formatter: outil simple pour le formatage JavaScript (47kb). Faites un clic droit sur une session JavaScript et choisissez « Make JavaScript Pretty » ou utilisez l’option de menu Rules pour le faire automatiquement pour tous les scripts téléchargés.

- Image-Flipper: activée, elle bascule automatiquement toutes les images téléchargées à 180 degrés. Le code source complet est inclus

- Gallery: affiche les vignettes de toutes les images trouvées parmi les sessions sélectionnées. La Galerie propose également un mode diaporama en plein écran avec des effets d’image en option.

- Content Blocking: bloquer le trafic basé sur l’URL

- CertMaker for iOS and Android: génère des certificats d’interception compatibles avec les plates-formes iOS et Android.

- AnyWHERE: permet d’usurper trivialement les réponses aux navigateurs GeoLocation des requêtes de service Web. Il fonctionne avec IE9 +, FF4, Chrome et Opera. Le code Source complet est inclus. Vous devez activer le déchiffrement HTTPS pour cette addon de travailler.

- d’autres extensions existent mais non garanties pas telerik, vous pouvez les consulter sur la page web.

Pour l’installation, Microsoft .NET Framework doit être présente. Vous pouvez masquer les images ou les connexions HTTPS pour limiter la liste des connexions établies qui sont loguées.

Le User-Agent et le Content-Type, si la page est compressée (gzip, deflate etc), présence de Cookies.

Le referrer, dans le cas d’une connexions tiers depuis une page (publicité), sera la page du site WEB qui a initialisé la connexion vers cette publicité.

On peux aussi obtenir des informations sur le transport, le passage par s machines.

Fidder ne loggue aucune session, il ne permet donc pas de récupérer systématiquement les connexions HTTP établies par tous les processus mais celles venant d’un navigateur WEB, donc vous ne repérerez pas les malwares avec ce logiciel. Pour sniffer le réseau, vous pouvez utiliser WireShark et consulter mes pages sur la question.

Fidder ne loggue aucune session, il ne permet donc pas de récupérer systématiquement les connexions HTTP établies par tous les processus mais celles venant d’un navigateur WEB, donc vous ne repérerez pas les malwares avec ce logiciel. Pour sniffer le réseau, vous pouvez utiliser WireShark et consulter mes pages sur la question.

0 commentaires